Existe uma nova ameaça a planar sobre os nossos recursos informáticos e cujo impacto e persistência tornam-na especialmente grave.

Existe uma nova ameaça a planar sobre os nossos recursos informáticos e cujo impacto e persistência tornam-na especialmente grave.

Qual é a ameaça?

A nova ameaça é um programa que encripta os ficheiros no nosso computador e em todas as pastas às quais tenhamos acesso.

Num documento encriptado, os dados nele contidos são transformados usando uma determinada chave e deixam de ser inteligíveis de forma normal. Em suma, se tínhamos um documento qualquer, deixamos de o poder abrir sem essa chave.

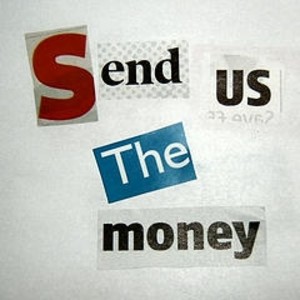

A chave só é conhecida por parte dos atacantes, os quais passam a exigir uma quantidade de dinheiro para nos desencriptar os ficheiros. Isto é, exigem um resgate, e por isso este tipo de ataque é conhecido como Ransomware (combinação de Ransom -resgate- e Software).

Este tipo de ataque é tão efetivo que já existe uma indústria à volta dele, em que uma pessoa qualquer, sem conhecimentos técnicos, pode “configurar” o programa para indicar que tipo de mensagem nos mostrar, quanto dinheiro pedir, onde deseja receber esse dinheiro etc. Após configurar o programa, recebe o executável que pode distribuir, normalmente via email, a quem quiser.

Um simples documento Word, Excel ou Powerpoint pode conter código que baixe automaticamente o executável dum site na Internet sem nós apercebermo-nos disso. Ainda, o executável pode atrasar a sua ação para mascarar a sua origem.

Como prevenir?

- Não executar programas desconhecidos ou de fontes desconhecidas.

- Aplicar o senso comum: mesmo quando a origem é um email aparentemente válido, não é normal distribuir programas por email.

- Em caso de dúvida, apague o email e os anexos.

- Configure o Explorador do Windows para mostrar as extensões nos nomes dos ficheiros. Sem esta opção, um programa pode aparecer nas listagens “imagem.jpg”, quando na realidade o nome completo é “imagem.jpg.exe”.

Como remediar?

Se foi infetado, dificilmente conseguirá desencriptar pela sua conta os seus documentos e nem os programas antivírus conseguem recuperá-los em muitos casos. Definitivamente pode escolher a opção de pagar o que pedem, e seguir as instruções do atacante. É claro que não é garantido que no final não volte a ser infectado.

A melhor opção, por enquanto, é ter cópias de segurança disponíveis para repor os dados. Mesmo esta opção poderá ser ineficaz se a nossa conta tem acesso direto a essas cópias de segurança , ficando estas expostas, portanto, aos mesmos riscos. Num ambiente empresarial fará mais sentido ter diferentes contas com diferentes permissões e a executar distintas tarefas. Isto deverá permitir compartimentalizar os acessos de cada conta e limitando os danos.

Poderão encontrar mais informação nos seguintes atalhos:

- http://blog.eset.pt/2016/06/nova-vaga-ransomware-ataca-portugal/

- http://blog.eset.pt/2016/05/eset-liberta-gratuitamente-os-computadores-refens-ransonware/

- http://www.pcworld.com/article/3075768/security/new-javascript-spam-wave-distributes-locky-ransomware.html

- http://blog.emsisoft.com/2016/01/01/meet-ransom32-the-first-javascript-ransomware/

- https://nakedsecurity.sophos.com/2016/04/26/ransomware-in-your-inbox-the-rise-of-malicious-javascript-attachments/

- https://www.sophos.com/en-us/medialibrary/Gated%20Assets/white%20papers/sophosransomwareprotectionwpna.pdf